Zero Trust is een cybersecurity concept dat ervan uitgaat dat niemand en niets volledig kan worden vertrouwd. Om deze reden moet alle toegang tot informatie en systemen strikt gecontroleerd en in de gaten gehouden worden. Dit in tegenstelling tot traditionele ofwel oudere beveiligingsmodellen, die vaak afhankelijk zijn van fysieke beveiliging en processen binnen een organisatie om informatie te beschermen.

Stel je voor dat je een groot kasteel hebt wat je wilt beschermen tegen indringers. In het verleden hebben mensen misschien een gracht rond het kasteel gebouwd en een grote muur opgezet om iedereen buiten te houden die misschien kwaad wil doen. Maar zelfs met die voorzorgsmaatregelen kunnen ze nog steeds sommige mensen binnen laten, zoals hun vrienden of andere personen die ze vertrouwen. Op dezelfde manier kan een computernetwerk of systeem bepaalde beveiligingsmaatregelen hebben om hackers of andere kwaadaardige mensen buiten te houden. Maar zelfs met die voorzorgsmaatregelen, kan het netwerk nog steeds toestaan dat sommige mensen of apparaten toegang hebben tot bepaalde delen ervan, zoals werknemers of vertrouwde partners.

Zero Trust betekent dat u niet alleen vertrouwt op deze traditionele beveiligingsmaatregelen. In plaats daarvan neemt u aan dat iemand of iets dat probeert toegang te krijgen tot uw netwerk of systeem, een potentiële bedreiging kan zijn, en u behandelt ze allemaal met hetzelfde niveau van voorzichtigheid. Dit betekent dat u de identiteit moet verifiëren van iedereen die probeert toegang te krijgen tot uw netwerk of systemen: wie is het en met welk doel hebben zij toegang nodig? Ook houdt het in dat u mogelijk hun activiteit moet volgen om ervoor te zorgen dat ze niet iets schadelijk doen.

Hier zijn enkele best practices voor het implementeren van een zero trust model:

- Multi-factor authenticatie implementeren: Dit houdt in dat er meerdere vormen van authenticatie vereist worden, zoals een wachtwoord en een beveiligingstoken. Dit kan helpen de identiteit van gebruikers te verifiëren en het risico van ongeautoriseerde toegang te verminderen;

- Segmenteer uw netwerk: Het segmenteren van uw netwerk in kleinere, geïsoleerde secties kan helpen de verspreiding van bedreigingen te beperken en het gemakkelijker te maken om te identificeren en te bevatten. Mocht iemand toegang hebben tot één onderdeel binnen uw netwerk, bijvoorbeeld een gedeelde server, dan hebben zij door netwerksegmentatie niet automatisch toegang tot andere onderdelen binnen uw netwerk;

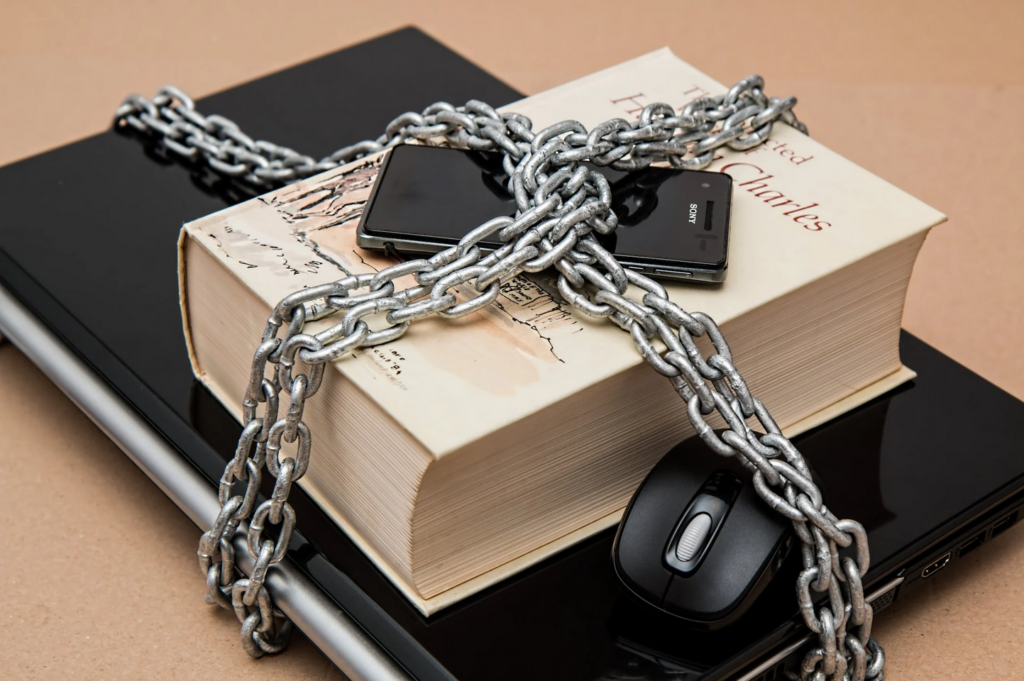

- Gebruik toegangscontroles, zowel fysiek als digitaal: Het implementeren van toegangscontroles, kan ervoor zorgen dat alleen geautoriseerde gebruikers toegang krijgen tot specifieke bronnen. Hierbij is het belangrijk dat u goed nadenkt over eventueel verschillende rollen binnen uw organisatie: iemand van de HR-afdeling heeft niet altijd te maken met financiële informatie, waardoor een toegangscontrole kan zorgen dat deze personen via een officieel proces (tijdelijk) toegang kunnen krijgen.